Missão da ETIR

Missão

"Coordenar as atividades de tratamento e resposta a incidentes cibernéticos, monitorar as redes, seus serviços e suas vulnerabilidades, receber e notificar qualquer evento adverso à segurança da informação, confirmado ou sob suspeita, preservando, assim, os dados, as informações e a infraestrutura de rede da FURG."

Oque é o CGSI?

Comitê Gestor de Segurança da Informação

O Comitê Gestor de Segurança da Informação (CGSI) é um grupo composto por representantes-chave para a segurança da informação da FURG e tem como principal responsabilidade a gestão e o direcionamento das atividades relacionadas à segurança da informação. Seu propósito fundamental é garantir a proteção, confidencialidade, integridade e disponibilidade dos dados e informações da instituição.

As principais atribuições de um Comitê Gestor de Segurança da Informação podem incluir:

-

Elaboração de Políticas e Normas: O CGSI é responsável por estabelecer políticas, normas e diretrizes relacionadas à segurança da informação, definindo os padrões que devem ser seguidos por todos os membros da organização.

-

Planejamento Estratégico: O comitê deve desenvolver um plano estratégico de segurança da informação que esteja alinhado com os objetivos gerais da organização, identificando riscos, ameaças e vulnerabilidades relevantes.

-

Avaliação de Riscos: Realizar avaliações periódicas dos riscos à segurança da informação da instituição, de modo a identificar áreas de vulnerabilidade e tomar medidas proativas para mitigá-las.

-

Implementação de Medidas de Segurança: O CGSI é responsável por implementar medidas e controles de segurança adequados para proteger a infraestrutura tecnológica, sistemas, redes e informações críticas da organização.

-

Gerenciamento de Incidentes: Em caso de incidentes de segurança, o comitê deve coordenar as ações para responder de forma rápida e eficaz, minimizando os impactos e restaurando a normalidade das operações.

-

Conscientização e Treinamento: Promover programas de conscientização e treinamento em segurança da informação para todos os funcionários, usuários e colaboradores da organização.

-

Monitoramento e Auditoria: Realizar monitoramento contínuo dos sistemas e infraestrutura de TI para identificar possíveis ameaças e garantir que os controles de segurança estejam sendo efetivamente aplicados. Além disso, realizar auditorias periódicas para verificar a conformidade com as políticas e normas estabelecidas.

-

Compartilhamento de Informações: O CGSI pode ser um ponto central para o compartilhamento de informações sobre ameaças e incidentes de segurança com outras organizações ou órgãos externos, contribuindo para uma colaboração mais ampla em questões de cibersegurança.s.

Estrutura da GSI

A estrutura de gestão da segurança da informação

- O Gestor de Segurança da Informação;

- O Comitê Gestor de Segurança da Informação (CGSI);

- A Equipe de Tratamento e Resposta a Incidentes de Segurança em Redes Computacionais (ETIR);

- O Comitê de Governança Digital (CGDig);

- O Centro de Gestão de Tecnologia da Informação (CGTI);

- Os Gestores das Unidades da FURG;

- O Custodiante da Informação;

- O Usuário dos Ativos de Informação, Sistemas e Serviços da FURG;

- A Coordenação de Arquivo Geral;

- O Comitê Gestor de Proteção de Dados Pessoais (CGPD);

- A Comissão Permanente de Avaliação de Documentos (CPAD/FURG);

- A Comissão Permanente de Avaliação de Documentos Sigilosos (CPADS/FURG).

Processos da SI

Processos da Segurança da Informação

- Classificação e Tratamento da Informação;

- Gestão de Ativos e Recursos de TI;

- Gestão de Controle de Acesso;

- Backup de Dados e Informações;

- Gestão de Riscos de Segurança da Informação;

- Gestão de Incidentes de Segurança da Informação;

- Gestão de Continuidade de Negócios;

- Gestão de Mudanças.

construção

Em Construção

Entenda Segurança da Informação

Oque é segurança da informação?

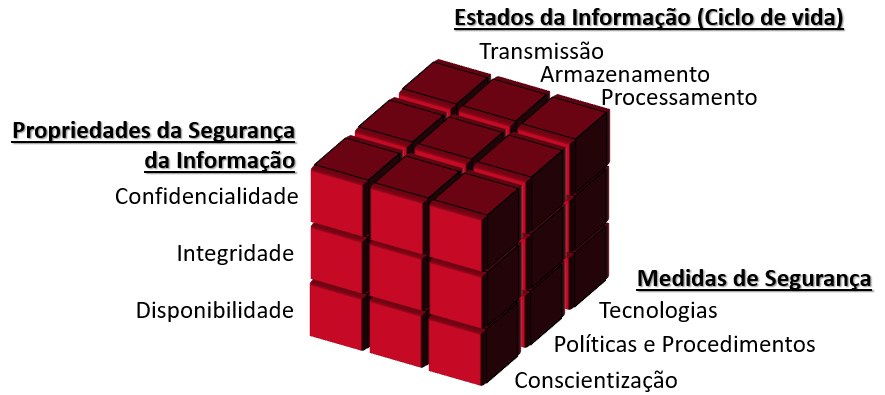

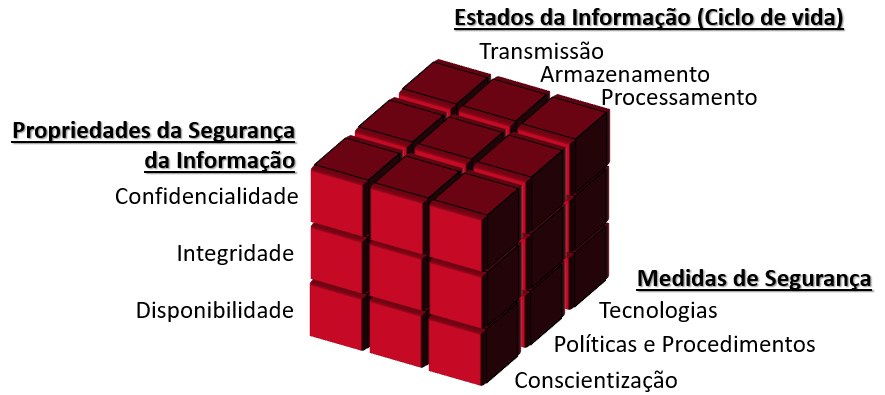

É o uso de Medidas técnicas, políticas e de conscientização para garantir a Confidencialidade, Integridades, Disponibilidade, Autenticidade e Conformidade durante todo o ciclo de vida da informação, independente do meio em que ela se encontra.

-

Propriedades da Segurança da Informação

- Autenticidade: propriedade pela qual se assegura que a informação foi produzida, expedida, modificada ou destruída por uma determinada pessoa física, equipamento, sistema, órgão ou entidade com as devidas autorizações;

- Confidencialidade: propriedade pela qual se assegura que a informação não esteja disponível ou não seja revelada a pessoa, a sistema, a órgão ou a entidade não autorizada nem credenciada;

- Disponibilidade: é a garantia de que os usuários autorizados obtenham acesso à informação e aos ativos correspondentes, sempre que necessário;

- Integridade: propriedade pela qual se assegura que a informação não foi modificada ou destruída de maneira não autorizada ou acidental. Uma vez garantida a autenticidade e a integridade, a irretratabilidade (não repúdio) garante que o autor não possa negar a autoria da informação;

- Conformidade: é a garantia do cumprimento das legislações, normas e procedimentos relacionados à segurança da informação, privacidade e proteção a dados pessoais.

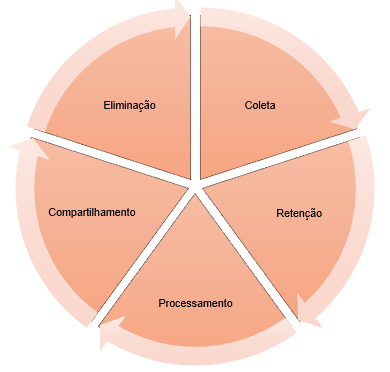

Estado da Informação (Ciclo da Informação)

- Coleta: obtenção, recepção ou produção de dados pessoais independente do meio utilizado (documento em papel, documento eletrônico, sistema de informação, ...).

Retenção: arquivamento ou armazenamento de dados pessoais independente do meio utilizado (documento em papel ou eletrônico, banco de dados, arquivo de aço, ....).

Processamento: qualquer operação que envolva classificação, utilização, reprodução, processamento, avaliação ou controle da informação, extração e modificação de dados pessoais.

Compartilhamento: qualquer operação que envolva transmissão, distribuição, comunicação, transferência, difusão e compartilhamento de dados pessoais.

Eliminação: qualquer operação que visa apagar ou eliminar dados pessoais. Esta fase também contempla descarte dos ativos organizacionais nos casos necessários ao negócio da instituição.

Medidas de Segurança

Política de Segurança da Informação

Entenda a Política de Segurança da Informação.

Segurança da Informação

Segurança da Informação

Oque é segurança da informação?

É o uso de Medidas técnicas, políticas e de conscientização para garantir a Confidencialidade, Integridades, Disponibilidade, Autenticidade e Conformidade durante todo o ciclo de vida da informação, independente do meio em que ela se encontra.