Oque é segurança da informação?

É o uso de Medidas técnicas, políticas e de conscientização para garantir a Confidencialidade, Integridades, Disponibilidade, Autenticidade e Conformidade durante todo o ciclo de vida da informação, independente do meio em que ela se encontra.

-

Propriedades da Segurança da Informação

- Autenticidade: propriedade pela qual se assegura que a informação foi produzida, expedida, modificada ou destruída por uma determinada pessoa física, equipamento, sistema, órgão ou entidade com as devidas autorizações;

- Confidencialidade: propriedade pela qual se assegura que a informação não esteja disponível ou não seja revelada a pessoa, a sistema, a órgão ou a entidade não autorizada nem credenciada;

- Disponibilidade: é a garantia de que os usuários autorizados obtenham acesso à informação e aos ativos correspondentes, sempre que necessário;

- Integridade: propriedade pela qual se assegura que a informação não foi modificada ou destruída de maneira não autorizada ou acidental. Uma vez garantida a autenticidade e a integridade, a irretratabilidade (não repúdio) garante que o autor não possa negar a autoria da informação;

- Conformidade: é a garantia do cumprimento das legislações, normas e procedimentos relacionados à segurança da informação, privacidade e proteção a dados pessoais.

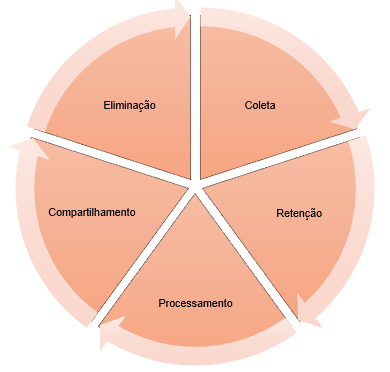

Estado da Informação (Ciclo da Informação)

- Coleta: obtenção, recepção ou produção de dados pessoais independente do meio utilizado (documento em papel, documento eletrônico, sistema de informação, ...).

Retenção: arquivamento ou armazenamento de dados pessoais independente do meio utilizado (documento em papel ou eletrônico, banco de dados, arquivo de aço, ....).

Processamento: qualquer operação que envolva classificação, utilização, reprodução, processamento, avaliação ou controle da informação, extração e modificação de dados pessoais.

Compartilhamento: qualquer operação que envolva transmissão, distribuição, comunicação, transferência, difusão e compartilhamento de dados pessoais.

Eliminação: qualquer operação que visa apagar ou eliminar dados pessoais. Esta fase também contempla descarte dos ativos organizacionais nos casos necessários ao negócio da instituição.

Medidas de Segurança

Sistema de Antispam: Proteção Contra E-mails Indesejados

Explicação: Utilize um sistema de antispam para filtrar e-mails indesejados ou maliciosos antes que eles cheguem à sua caixa de entrada. Isso ajudará a reduzir o risco de abrir e-mails maliciosos e protegerá você contra tentativas de phishing e malware.

Criptografia: Proteja o Conteúdo dos seus E-mails

Explicação: Use a criptografia para proteger o conteúdo dos seus e-mails contra acessos não autorizados. Alguns serviços de e-mail oferecem a opção de criptografar as mensagens, tornando-as ilegíveis para qualquer pessoa que não possua a chave de descriptografia.

Assinaturas Digitais: Verifique a Autenticidade do Remetente

Explicação: Se você receber um e-mail de um remetente conhecido, verifique a autenticidade da mensagem. Cibercriminosos podem falsificar endereços de e-mail para enganar os destinatários. Se a mensagem parecer suspeita, entre em contato diretamente com o remetente para confirmar a autenticidade do e-mail.

E-mails Suspeitos: Fique Alerta e Não Clique

Explicação: Esteja atento a e-mails que solicitam informações pessoais, financeiras ou sensíveis. E-mails de remetentes desconhecidos, com erros gramaticais ou que ofereçam prêmios inesperados são sinais de alerta. Nunca clique em links ou baixe anexos de e-mails suspeitos.

Caixa Forte: Fortalecendo a Segurança da Sua Caixa de Entrada

Explicação: Proteger sua conta de e-mail é essencial para evitar invasões e roubos de informações sensíveis. Use senhas fortes e evite compartilhá-las com terceiros. Além disso, ative a autenticação de dois fatores (2FA) para adicionar uma camada extra de segurança ao fazer login.

Equipe Preparada: Treinamento em Segurança Física

Explicação: Treine sua equipe em medidas de segurança física, para que todos estejam cientes de como agir em situações de emergência e como proteger o ambiente de trabalho contra ameaças externas. Uma equipe preparada é essencial para manter a segurança das instalações e proteger as informações confidenciais da empresa.

Inspeções Periódicas: Verificação de Medidas de Segurança

Explicação: Realize inspeções regulares em suas instalações físicas para verificar se todas as medidas de segurança estão sendo seguidas corretamente. Isso inclui verificar o acesso a áreas restritas, revisar as políticas de segurança e garantir que os equipamentos de segurança estejam funcionando adequadamente.

Contingência Planejada: Preparando-se para Incidentes

Explicação: Esteja preparado para incidentes de segurança, tanto físicos quanto digitais. Desenvolva um plano de contingência que inclua procedimentos para lidar com situações de risco, como ataques cibernéticos, desastres naturais ou perdas de dados. Realize simulações periódicas para garantir que a equipe esteja preparada para agir caso seja necessário.

Terceirização com Segurança: Escolhendo Fornecedores Confiáveis

Explicação: Ao terceirizar serviços ou armazenar dados em servidores de terceiros, certifique-se de que esses fornecedores tenham práticas sólidas de segurança. Verifique suas políticas e medidas de proteção de dados para garantir que suas informações estejam em boas mãos.

Conscientização dos Colaboradores: Engajamento e Treinamentos

Explicação: A segurança da informação e física é responsabilidade de todos os colaboradores de uma empresa. Engaje os funcionários por meio de treinamentos e conscientização sobre as práticas seguras que devem ser adotadas no dia a dia, tanto no ambiente de trabalho quanto em suas vidas pessoais.