Oque é segurança da informação?

É o uso de Medidas técnicas, políticas e de conscientização para garantir a Confidencialidade, Integridades, Disponibilidade, Autenticidade e Conformidade durante todo o ciclo de vida da informação, independente do meio em que ela se encontra.

-

Propriedades da Segurança da Informação

- Autenticidade: propriedade pela qual se assegura que a informação foi produzida, expedida, modificada ou destruída por uma determinada pessoa física, equipamento, sistema, órgão ou entidade com as devidas autorizações;

- Confidencialidade: propriedade pela qual se assegura que a informação não esteja disponível ou não seja revelada a pessoa, a sistema, a órgão ou a entidade não autorizada nem credenciada;

- Disponibilidade: é a garantia de que os usuários autorizados obtenham acesso à informação e aos ativos correspondentes, sempre que necessário;

- Integridade: propriedade pela qual se assegura que a informação não foi modificada ou destruída de maneira não autorizada ou acidental. Uma vez garantida a autenticidade e a integridade, a irretratabilidade (não repúdio) garante que o autor não possa negar a autoria da informação;

- Conformidade: é a garantia do cumprimento das legislações, normas e procedimentos relacionados à segurança da informação, privacidade e proteção a dados pessoais.

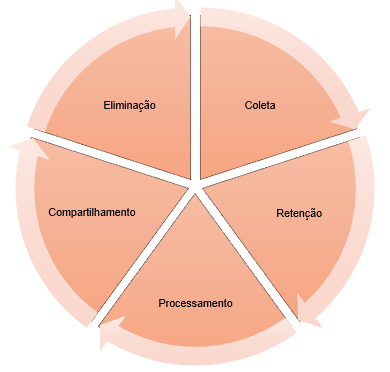

Estado da Informação (Ciclo da Informação)

- Coleta: obtenção, recepção ou produção de dados pessoais independente do meio utilizado (documento em papel, documento eletrônico, sistema de informação, ...).

Retenção: arquivamento ou armazenamento de dados pessoais independente do meio utilizado (documento em papel ou eletrônico, banco de dados, arquivo de aço, ....).

Processamento: qualquer operação que envolva classificação, utilização, reprodução, processamento, avaliação ou controle da informação, extração e modificação de dados pessoais.

Compartilhamento: qualquer operação que envolva transmissão, distribuição, comunicação, transferência, difusão e compartilhamento de dados pessoais.

Eliminação: qualquer operação que visa apagar ou eliminar dados pessoais. Esta fase também contempla descarte dos ativos organizacionais nos casos necessários ao negócio da instituição.

Medidas de Segurança

Fique Esperto: Evite Redes Sociais Falsas

Explicação: Redes sociais falsas podem ser criadas para enganar os usuários e roubar informações. Sempre verifique o URL do site antes de fazer login e evite clicar em links suspeitos enviados por mensagens ou e-mails. Redes sociais legítimas devem ter um cadeado de segurança na barra de endereços e um certificado SSL válido.

Conhecimento Protetor: Mantenha-se Informado sobre Segurança Cibernética

Explicação: Esteja sempre atualizado sobre as últimas ameaças de segurança cibernética e as melhores práticas para se proteger. Mantenha-se informado por meio de sites confiáveis, blogs de segurança cibernética e notícias relacionadas à tecnologia. Ao estar ciente das ameaças, você pode tomar medidas proativas para se defender contra ataques cibernéticos e manter suas informações seguras.

Alerta de Golpe: Cuidado com Ofertas Suspeitas

Explicação: Fique atento a ofertas online que parecem boas demais para serem verdadeiras. Golpistas frequentemente utilizam promoções falsas para atrair vítimas. Desconfie de sites desconhecidos que oferecem produtos ou serviços a preços significativamente abaixo do mercado. Verifique a autenticidade da oferta e a reputação da empresa antes de fornecer informações pessoais ou financeiras.

Escudo Antivírus: Proteja-se de Malware

Explicação: Um software antivírus confiável é essencial para proteger seu dispositivo contra malware, como vírus, cavalos de Troia, worms e spyware. O antivírus analisa arquivos em busca de ameaças conhecidas e comportamentos suspeitos, ajudando a detectar e bloquear atividades maliciosas. Certifique-se de instalar um antivírus respeitável e mantenha-o sempre atualizado para garantir que você esteja protegido contra as ameaças mais recentes.

Privacidade em Foco: Gerencie suas Redes Sociais

Explicação: Gerenciar adequadamente as configurações de privacidade em suas redes sociais é fundamental para proteger suas informações pessoais. Verifique e ajuste as configurações para controlar quem pode ver suas postagens e informações de perfil. Evite compartilhar informações sensíveis, como localização, data de nascimento ou número de telefone, publicamente. Fique atento a convites de pessoas desconhecidas e evite aceitar solicitações de amizade de perfis suspeitos.

Dupla Barreira: Utilize Autenticação de Dois Fatores

Explicação: A autenticação de dois fatores (2FA) é uma camada adicional de segurança que adiciona um segundo nível de verificação ao fazer login em uma conta. Além da senha, você precisará fornecer outro elemento de autenticação, como um código enviado ao seu celular por mensagem de texto ou por meio de um aplicativo de autenticação. O 2FA dificulta o acesso não autorizado, pois mesmo se alguém tiver sua senha, não conseguirá acessar sua conta sem o segundo fator de autenticação.

Proteção em Movimento: Segurança em Redes Wi-Fi Públicas

Explicação: Redes Wi-Fi públicas são geralmente menos seguras do que redes privadas. Hackers podem facilmente interceptar o tráfego de dados em redes abertas e comprometer a segurança de dispositivos conectados a elas. Evite fazer transações financeiras ou acessar informações confidenciais em redes Wi-Fi públicas, como as encontradas em cafés, aeroportos ou hotéis. Se precisar se conectar a uma rede pública, utilize uma VPN (Rede Virtual Privada) para criptografar seus dados e garantir maior privacidade e segurança.

Backup Valioso: Faça Cópias de Segurança Regularmente

Explicação: Realizar backups regularmente é uma precaução crucial para proteger suas informações contra perdas irreparáveis. Seja por falha de hardware, ataques de ransomware ou acidentes, dados podem ser perdidos em questão de segundos. Faça cópias de segurança de seus arquivos importantes em dispositivos externos ou serviços de armazenamento em nuvem confiáveis. Certifique-se de que os backups são atualizados frequentemente para refletir as alterações mais recentes em seus dados. Isso garantirá que você possa recuperar suas informações valiosas em caso de emergência.

Ameaça Invisível: Cuidado com E-mails de Phishing

Explicação: E-mails de phishing são uma das táticas mais comuns usadas por criminosos para obter informações confidenciais. Eles geralmente se disfarçam como mensagens legítimas de empresas ou instituições conhecidas para enganar os usuários e induzi-los a revelar senhas, dados financeiros ou informações pessoais. Preste atenção a sinais de alerta, como erros gramaticais, endereços de e-mail suspeitos e solicitações urgentes e inesperadas. Nunca clique em links ou baixe anexos de e-mails suspeitos, pois eles podem levar a páginas de phishing ou infectar seu dispositivo com malware.

Atualizações Defensivas: Mantenha seu Software Atualizado

Explicação: Manter o software atualizado é essencial para manter a segurança dos seus dispositivos. Atualizações regulares fornecem correções para vulnerabilidades conhecidas e erros que podem ser explorados por cibercriminosos. Isso inclui o sistema operacional, aplicativos, programas e plugins utilizados no navegador. Ignorar atualizações pode deixar seu dispositivo vulnerável a ataques. Certifique-se de habilitar as atualizações automáticas sempre que possível e verificar regularmente se há atualizações disponíveis.