3. Navegação e Comunicação Seguras

Navegar e se comunicar pela internet exige atenção e cuidado, porque muitos golpes começam com um simples clique. Acessar links suspeitos, baixar arquivos de fontes desconhecidas ou confiar em páginas falsas pode expor seus dados pessoais e comprometer seu dispositivo. Redes Wi-Fi públicas também oferecem riscos, pois outras pessoas podem interceptar informações como senhas e dados bancários. Além disso, golpes em mensagens e redes sociais são cada vez mais comuns, com perfis falsos, links maliciosos e pedidos urgentes de dinheiro. Para se proteger, é importante verificar se os sites possuem “https”, manter antivírus e navegador atualizados, evitar compartilhar dados pessoais ou códigos de verificação, confirmar a identidade de contatos e utilizar apenas canais e plataformas seguras para enviar informações sensíveis. Segurança digital é um hábito diário: desconfiar, verificar e proteger seus dados faz toda a diferença.

Navegação e Comunicação Seguras: Como Usar a Internet Sem Cair em Armadilhas

A internet facilita nossa vida: pagamos contas, conversamos com amigos, estudamos, trabalhamos e fazemos compras com poucos cliques. Mas essa mesma facilidade também abre espaço para golpes, invasões e vazamento de informações pessoais. A boa notícia é que, com alguns cuidados simples, é possível reduzir muito os riscos.

A internet facilita nossa vida: pagamos contas, conversamos com amigos, estudamos, trabalhamos e fazemos compras com poucos cliques. Mas essa mesma facilidade também abre espaço para golpes, invasões e vazamento de informações pessoais. A boa notícia é que, com alguns cuidados simples, é possível reduzir muito os riscos.

Segurança digital não é coisa só de especialista — é um hábito diário.

Os Riscos da Navegação Imprudente

Muitos problemas começam com um simples clique.

1. Links suspeitos

Golpistas enviam links por e-mail, WhatsApp, SMS ou redes sociais com mensagens chamativas como:

-

“Sua conta será bloqueada”

-

“Clique aqui para receber seu prêmio”

-

“Atualize seus dados urgentemente”

Ao clicar, você pode:

-

Ser direcionado a um site falso.

-

Instalar um vírus sem perceber.

-

Entregar seus dados diretamente ao criminoso.

2. Downloads perigosos

Baixar arquivos de sites desconhecidos pode instalar programas maliciosos que:

-

Espionam o que você digita.

-

Roubam senhas.

-

Acessam seus arquivos.

-

Controlam seu dispositivo remotamente.

3. Páginas falsas (Phishing)

São cópias quase idênticas de sites de bancos, lojas e serviços conhecidos. A aparência é convincente, mas o objetivo é capturar:

-

CPF

-

Senhas

-

Dados bancários

-

Cartão de crédito

Às vezes, a única diferença está no endereço do site.

4. Exposição excessiva de informações

Ao compartilhar dados pessoais em redes sociais — como telefone, rotina diária, localização ou documentos — você pode facilitar:

-

Golpes financeiros

-

Falsos pedidos de ajuda

-

Roubo de identidade

Boas Práticas na Navegação

Pequenas atitudes fazem grande diferença.

✔️ Verifique o endereço do site

Antes de inserir qualquer dado:

-

Veja se começa com https://

-

Confira se há um cadeado na barra de endereço

-

Leia o nome do site com atenção (exemplo: bancodobrasil.com não é igual a bancodobrasil-seguro.com)

⚠️ Atenção: o cadeado indica conexão segura, mas não garante que o site seja legítimo. Sempre verifique o endereço completo.

✔️ Evite cadastros desnecessários

Antes de fornecer seus dados:

-

Pergunte-se: preciso mesmo criar conta aqui?

-

O site é conhecido?

-

Existe CNPJ, telefone e informações claras de contato?

Menos cadastros = menos exposição.

✔️ Mantenha tudo atualizado

Atualizações não são apenas “novidades”. Elas corrigem falhas de segurança.

Mantenha atualizados:

-

Navegador (Chrome, Edge, Firefox)

-

Sistema operacional

-

Antivírus

-

Aplicativos

✔️ Use antivírus confiável

Um bom antivírus:

-

Bloqueia sites maliciosos.

-

Impede downloads perigosos.

-

Alerta sobre ameaças.

Mas lembre-se: antivírus ajuda, mas não substitui o cuidado do usuário.

✔️ Desconfie de urgência exagerada

Golpistas pressionam para que você aja rápido e sem pensar.

Frases comuns:

-

“Última chance!”

-

“Responda agora!”

-

“Seu cadastro será cancelado!”

Pare. Respire. Verifique.

✔️ Confirme identidades

Recebeu mensagem de um “amigo” pedindo dinheiro?

Confirme por:

-

Ligação telefônica

-

Chamada de vídeo

-

Outro canal diferente da mensagem recebida

Contas clonadas são comuns.

Comunicação Online Segura

Conversar na internet exige os mesmos cuidados da navegação.

Nunca compartilhe:

-

Senhas

-

Códigos de verificação enviados por SMS

-

Dados bancários

-

Fotos de documentos

Empresas sérias não pedem senha por mensagem.

Dicas Extras Que Pouca Gente Conhece

Use senhas fortes e diferentes

Não use a mesma senha para tudo. Se um site for invadido, suas outras contas ficam protegidas.

Dica:

-

Use frases longas.

-

Misture letras, números e símbolos.

-

Considere usar um gerenciador de senhas.

Ative a verificação em duas etapas (MFA)

Mesmo que descubram sua senha, precisarão de um segundo código para entrar.

É uma das proteções mais eficazes atualmente.

Cuidado com Wi-Fi público

Evite acessar:

-

Banco

-

E-mail corporativo

-

Compras online

Redes abertas podem ser monitoradas.

Atenção aos aplicativos

Baixe apps apenas das lojas oficiais.

Verifique avaliações e número de downloads.

Como Saber se Algo Está Errado?

Desconfie quando:

-

O site tem muitos erros de português.

-

O visual parece estranho.

-

O endereço está diferente do habitual.

-

Pedem dados demais.

-

A oferta parece “boa demais para ser verdade”.

Se algo parecer estranho, provavelmente é.

Conclusão

A internet é uma ferramenta poderosa, mas exige responsabilidade. Não é preciso ser especialista para se proteger — basta desenvolver o hábito de:

-

Verificar antes de clicar.

-

Confirmar antes de confiar.

-

Pensar antes de compartilhar.

Um clique consciente vale mais do que mil arrependimentos.

Proteção em Redes Públicas e Privadas

Hoje em dia é muito comum utilizar redes Wi-Fi fora de casa. Cafés, aeroportos, hotéis, restaurantes, shoppings e até ônibus oferecem acesso gratuito à internet. Embora isso seja muito conveniente, essas redes podem representar riscos para sua segurança digital.

Quando você utiliza uma rede pública, seu dispositivo passa a compartilhar o mesmo ambiente de rede com diversas outras pessoas. Em alguns casos, criminosos aproveitam essa situação para tentar capturar dados, monitorar a navegação ou aplicar golpes digitais.

Mas antes de falar sobre os riscos, é importante entender a diferença entre os dois tipos de rede.

Rede privada é aquela controlada por você ou por uma organização confiável, como:

-

Wi-Fi da sua casa

-

rede da universidade

-

rede da empresa

Essas redes normalmente possuem senha, controle de acesso e maior proteção.

rede pública

Já uma rede pública é uma rede aberta ou compartilhada por muitas pessoas, como:

-

Wi-Fi de cafés

-

aeroportos

-

hotéis

-

shoppings

-

eventos e feiras

Perigos do Wi-Fi Público

1. Redes podem estar sendo monitoradas

Em redes abertas, qualquer pessoa conectada pode tentar usar ferramentas para observar o tráfego de dados da rede.

Isso pode permitir que um criminoso tente capturar informações como:

-

nomes de usuário

-

senhas

-

e-mails

-

mensagens

-

dados digitados em formulários

Exemplo prático

Imagine que você está em um café e decide acessar seu e-mail.

Na mesma rede pode haver alguém utilizando programas que tentam capturar informações que passam pela rede.

Se a comunicação não estiver protegida corretamente, parte dessas informações pode ser interceptada.

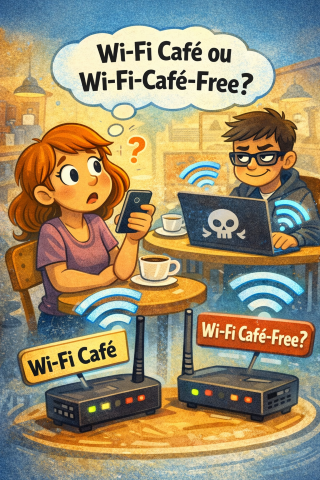

2. Redes falsas criadas por criminosos

Um golpe muito comum é a criação de redes Wi-Fi falsas.

Criminosos criam redes com nomes como:

-

Wi-Fi Grátis

-

Shopping Free

-

Internet Café

-

Wi-Fi Aeroporto

Essas redes parecem legítimas, mas na verdade foram criadas apenas para atrair pessoas e monitorar sua navegação.

Exemplo prático

Você entra em um shopping e vê duas redes disponíveis:

-

Shopping_WiFi

-

WiFi-Gratis-Shopping

Se você se conectar à rede falsa, o criminoso pode tentar:

-

observar sua navegação

-

redirecionar você para páginas falsas

-

coletar informações digitadas

Esse tipo de ataque é conhecido como “Evil Twin” (gêmeo malicioso).

3. Redirecionamento para sites falsos

Mesmo digitando corretamente o endereço de um site, um criminoso pode tentar redirecionar sua navegação para uma página falsa.

Essas páginas são quase idênticas às originais.

O objetivo é fazer você digitar:

-

login

-

senha

-

número de cartão

-

dados pessoais

Exemplo prático

Você digita:

www.seubanco.com.br

Mas acaba sendo direcionado para um site falso com aparência igual ao do banco.

Se você digitar seus dados, eles podem ser enviados diretamente para o golpista.

4. Roubo de sessões de login

Outro tipo de ataque envolve o roubo da sessão de login.

Mesmo que você já esteja conectado a um site, um criminoso pode tentar assumir sua sessão e acessar sua conta.

Isso pode acontecer em:

-

redes sociais

-

e-mail

-

serviços online

5. Infecção por malware

Algumas redes maliciosas podem tentar explorar falhas no dispositivo para instalar programas maliciosos, como:

-

vírus

-

spyware

-

ransomware

-

softwares que roubam senhas

Esses programas podem agir silenciosamente e continuar coletando informações mesmo depois que você sair da rede.

Como Reconhecer Redes Wi-Fi Suspeitas

Alguns sinais podem indicar que a rede não é confiável.

Nome genérico da rede

Desconfie de redes com nomes como:

-

Wi-Fi Grátis

-

Free Internet

-

Internet Livre

-

Public WiFi

Sempre pergunte ao estabelecimento qual é o nome oficial da rede.

Muitas redes com nomes semelhantes

Criminosos podem criar redes parecidas com a rede verdadeira.

Exemplo:

Rede legítima

CaféCentral_WiFi

Rede falsa

CafeCentral_Free

CafeCentral_Wifi_Public

Página estranha ao conectar

Algumas redes pedem login em uma página de acesso.

Isso é comum, mas desconfie se a página:

-

pedir muitos dados pessoais

-

solicitar senha de e-mail

-

pedir dados bancários

-

pedir número de cartão

Redes legítimas normalmente pedem apenas:

-

aceitar termos de uso

-

informar um e-mail

-

confirmar acesso

Como se Proteger em Redes Wi-Fi Públicas

1. Use VPN sempre que possível

Uma VPN (Rede Privada Virtual) cria uma conexão segura e criptografada entre seu dispositivo e a internet.

Isso dificulta que outras pessoas na rede consigam ver suas informações.

A VPN é especialmente útil em:

-

aeroportos

-

hotéis

-

eventos

-

redes públicas

2. Evite acessar serviços sensíveis

Evite utilizar redes públicas para acessar:

-

aplicativos bancários

-

compras online

-

sistemas institucionais

-

e-mails importantes

Se for necessário acessar algo importante, prefira utilizar:

-

dados móveis (4G ou 5G)

3. Verifique se o site usa HTTPS

Antes de digitar qualquer informação em um site, verifique se aparece:

-

um cadeado no navegador

-

o endereço começando com https

Isso indica que a comunicação está criptografada.

Mesmo assim, ainda é importante ter cuidado em redes públicas.

4. Desative conexão automática a redes Wi-Fi

Muitos celulares e notebooks conectam automaticamente a redes conhecidas.

Isso pode fazer seu dispositivo se conectar sem você perceber a uma rede falsa.

Desative essa função nas configurações do Wi-Fi.

5. Mantenha sistema e aplicativos atualizados

Atualizações corrigem falhas de segurança que podem ser exploradas por criminosos.

Sempre mantenha atualizados:

-

sistema operacional

-

navegador

-

aplicativos

-

antivírus

6. Desative compartilhamento de arquivos

Em computadores, principalmente notebooks, é importante desativar:

-

compartilhamento de arquivos

-

compartilhamento de impressoras

Isso evita que outros dispositivos da rede tentem acessar seus arquivos.

7. Desconecte-se da rede quando terminar

Após utilizar uma rede pública:

-

desconecte o Wi-Fi

-

esqueça a rede salva no dispositivo

Isso reduz o risco de reconectar automaticamente no futuro.

Dica importante: prefira dados móveis

Sempre que possível, utilize:

-

4G

-

5G

Especialmente para:

-

acessar banco

-

realizar pagamentos

-

acessar contas importantes

A rede móvel geralmente oferece maior nível de segurança.

Conclusão

Conectar-se a redes Wi-Fi públicas pode parecer prático, mas também pode representar riscos para sua segurança digital. Em redes abertas, criminosos podem tentar capturar senhas, dados pessoais ou até monitorar sua navegação.

Além disso, redes falsas podem ser criadas para enganar usuários e coletar informações sem que a vítima perceba. Um simples acesso a um site ou login em uma conta pode expor seus dados.

Sempre que possível, evite acessar serviços importantes em redes públicas. Prefira usar dados móveis, verifique se os sites possuem conexão segura e mantenha seus dispositivos atualizados. Pequenos cuidados podem fazer grande diferença para proteger suas informações.

Comunicação Online Segura

Hoje em dia, conversar pela internet faz parte da rotina. Usamos aplicativos como WhatsApp, redes sociais, e-mails e diversas plataformas para nos comunicar com amigos, familiares e colegas de trabalho.

Hoje em dia, conversar pela internet faz parte da rotina. Usamos aplicativos como WhatsApp, redes sociais, e-mails e diversas plataformas para nos comunicar com amigos, familiares e colegas de trabalho.

Apesar de toda essa praticidade, esse ambiente também é utilizado por criminosos para aplicar golpes. Muitas vezes, esses golpes não dependem de conhecimentos técnicos avançados, mas sim de enganar a vítima por meio de mensagens aparentemente confiáveis.

Por isso, entender como esses golpes funcionam e como se proteger é essencial para manter sua segurança digital.

Golpes em Mensagens e Redes Sociais

1. Perfis falsos se passando por conhecidos

Um dos golpes mais comuns é quando criminosos criam perfis falsos utilizando:

- foto de uma pessoa conhecida

- nome semelhante ou igual

- informações públicas

O objetivo é ganhar sua confiança rapidamente.

Exemplo prático

Você recebe uma mensagem:

“Oi, sou eu! Troquei de número. Pode me ajudar com um PIX urgente?”

Mesmo parecendo alguém conhecido, pode ser um golpe.

👉 Isso acontece porque hoje é muito fácil copiar fotos e informações de redes sociais.

2. Mensagens com links suspeitos

Golpistas enviam links com aparência legítima para induzir você a clicar.

Esses links podem levar a:

- páginas falsas (como bancos ou lojas)

- download de aplicativos maliciosos

- coleta de dados pessoais

Exemplo prático

“Seu pedido foi bloqueado, clique aqui para liberar”

Ao clicar, você pode ser direcionado para um site falso que pede seus dados.

👉 O golpe não invade seu dispositivo — ele faz você entregar as informações.

3. QR Codes falsos

QR Codes estão sendo cada vez mais usados em golpes.

Diferente de um link comum, você não consegue ver o destino antes de acessar.

Exemplo prático

Um QR Code em um cartaz promete:

“Promoção exclusiva — escaneie aqui”

Ao escanear, você pode:

- acessar um site falso

- autorizar algo sem perceber

- informar dados pessoais

👉 Isso torna o QR Code uma ferramenta perigosa quando usada por criminosos.

4. Golpe do WhatsApp clonado

Nesse golpe, o criminoso consegue acessar a conta da vítima e envia mensagens para os contatos.

Ele se aproveita da confiança que as pessoas têm no número.

Exemplo prático

Você recebe mensagem de um amigo:

“Estou com um problema, consegue me fazer um PIX?”

Mas, na verdade, a conta dele foi invadida.

👉 Como a mensagem vem de alguém conhecido, muitas pessoas não desconfiam.

Dicas para Conversar com Segurança

1. Desconfie de mensagens inesperadas

Mensagens fora do comum devem sempre ser analisadas com cuidado.

Por quê?

Golpistas exploram o impulso da vítima:

- urgência

- preocupação

- curiosidade

Quando você reage sem pensar, aumenta a chance de cair no golpe.

👉 Parar e analisar já reduz muito o risco.

2. Confirme a identidade por outro meio

Nunca confie apenas na mensagem.

Por quê?

- perfis podem ser falsos

- contas podem ser clonadas

- números podem ser trocados

Exemplo prático

Recebeu um pedido de dinheiro?

✔ Ligue para a pessoa

✔ Faça uma chamada de vídeo

👉 Se for golpe, ele será interrompido na hora.

3. Nunca compartilhe dados pessoais ou códigos

Códigos de verificação são extremamente sensíveis.

Por quê?

Eles são usados para:

- acessar sua conta

- redefinir senhas

- confirmar identidade

Se outra pessoa tiver esse código, ela pode assumir sua conta.

👉 Nenhuma empresa ou pessoa legítima pede esse tipo de informação por mensagem.

4. Verifique links antes de clicar

Nem todo link é o que parece.

Por quê?

Criminosos criam endereços muito parecidos com os reais.

Exemplo:

- banco-seguro.com (verdadeiro)

- banco-seguro-login.com (falso)

Ao acessar o site falso, você pode inserir seus dados sem perceber.

👉 O cuidado antes do clique evita o golpe.

5. Evite agir com pressa

Mensagens com urgência devem ser vistas com desconfiança.

Por quê?

A pressa faz você:

- não verificar informações

- não confirmar identidade

- agir sem pensar

👉 Golpistas usam frases como:

- “é urgente”

- “preciso agora”

- “não posso falar muito”

Essas são táticas para impedir você de analisar a situação.

6. Observe sinais de comportamento estranho

Mesmo quando o perfil parece verdadeiro, o comportamento pode denunciar o golpe.

Por quê?

Criminosos não conhecem você profundamente.

Eles podem:

- usar linguagem diferente

- cometer erros incomuns

- fazer pedidos fora do padrão

👉 Pequenos detalhes podem indicar fraude.

7. Proteja suas contas com segurança extra

Utilize recursos como verificação em duas etapas.

Por quê?

Mesmo que alguém descubra sua senha:

- não conseguirá acessar sem o segundo fator

Isso reduz drasticamente o risco de invasão e clonagem.

8. Evite exposição excessiva nas redes sociais

Informações públicas podem ser usadas contra você.

Por quê?

Golpistas utilizam dados como:

- nomes de familiares

- local de trabalho

- rotina

Para criar mensagens mais convincentes.

👉 Quanto mais informação disponível, mais fácil aplicar golpes personalizados.

Conclusão

A comunicação online trouxe praticidade, mas também novos riscos. Hoje, muitos golpes acontecem não por falhas tecnológicas, mas por manipulação da confiança das pessoas.

Perfis falsos, mensagens suspeitas e pedidos urgentes são estratégias comuns usadas por criminosos para enganar vítimas.

Por isso, é fundamental adotar hábitos simples:

- desconfiar do inesperado

- confirmar informações

- não compartilhar dados sensíveis

- evitar agir com pressa

Pequenas atitudes podem evitar grandes prejuízos.

Confidencialidade na Comunicação Digital

Hoje em dia, compartilhamos informações o tempo todo: documentos, mensagens, dados pessoais, arquivos institucionais e conteúdos acadêmicos. Esse fluxo constante de informação facilita o trabalho e a comunicação, mas também aumenta os riscos.

Hoje em dia, compartilhamos informações o tempo todo: documentos, mensagens, dados pessoais, arquivos institucionais e conteúdos acadêmicos. Esse fluxo constante de informação facilita o trabalho e a comunicação, mas também aumenta os riscos.

A confidencialidade é um dos pilares da segurança da informação e garante que somente pessoas autorizadas tenham acesso aos dados.

Quando esse princípio não é respeitado, podem ocorrer vazamentos, uso indevido de informações e até prejuízos institucionais e legais.

O que é Confidencialidade?

Confidencialidade significa proteger a informação contra acessos não autorizados.

Isso envolve não apenas tecnologia, mas também comportamento.

✔ Garantir que apenas pessoas autorizadas acessem os dados

✔ Manter sigilo de documentos e informações sensíveis

✔ Utilizar canais seguros para comunicação

✔ Ter responsabilidade ao compartilhar informações

Exemplos do dia a dia

- Enviar uma planilha com dados pessoais sem proteção

- Compartilhar documentos institucionais em grupos abertos

- Deixar arquivos acessíveis a qualquer pessoa com link

- Armazenar informações sensíveis em dispositivos pessoais

👉 Essas situações são comuns — e perigosas.

Por que a confidencialidade é tão importante?

A quebra de confidencialidade pode causar:

- Vazamento de dados pessoais

- Fraudes e golpes

- Exposição de informações institucionais

- Danos à imagem da instituição

- Problemas legais (como violação da LGPD)

💡 Muitas vezes, o problema não é invasão — é compartilhamento indevido.

Cuidados no Compartilhamento de Informações

Proteja documentos com senha

Por quê?

Mesmo que o arquivo seja interceptado ou acessado indevidamente, a senha impede a leitura.

👉 Exemplo:

- Enviar um PDF com senha em vez de aberto

💡 Ideal: enviar a senha por outro canal (ex: mensagem separada)

Utilize sistemas oficiais e seguros

Por quê?

Plataformas institucionais possuem:

- controle de acesso

- registro de atividades

- políticas de segurança

👉 Já ferramentas informais podem não oferecer proteção adequada.

💡 Exemplo:

- Preferir sistema institucional em vez de e-mail pessoal ou apps desconhecidos

Evite dispositivos pessoais para dados sensíveis

Por quê?

Dispositivos pessoais geralmente:

- não têm controle institucional

- podem ser perdidos ou roubados

- podem estar sem proteção adequada

👉 Isso aumenta o risco de vazamento.

Não utilize links abertos ou pastas públicas

Por quê?

Links abertos permitem acesso sem controle.

👉 Qualquer pessoa com o link pode:

- visualizar

- baixar

- compartilhar novamente

💡 Sempre configure:

✔ acesso restrito

✔ autenticação

✔ permissões específicas

Redobre a atenção com dados sensíveis

Por quê?

Dados sensíveis têm maior impacto se vazarem.

Exemplos:

- CPF

- dados bancários

- informações acadêmicas

- dados de saúde

👉 Esses dados podem ser usados em fraudes ou golpes.

Peça autorização antes de compartilhar

Por quê?

Informação não é apenas técnica — envolve direitos.

👉 Compartilhar sem autorização pode:

- violar privacidade

- causar constrangimento

- gerar responsabilidade legal

Revise acessos regularmente

Por quê?

Ao longo do tempo, pessoas acumulam acessos desnecessários.

Exemplo:

- ex-colaboradores

- alunos antigos

- membros de projetos encerrados

👉 Isso aumenta o risco de exposição.

💡 Boa prática:

- revisar permissões periodicamente

- remover acessos que não são mais necessários

Erros comuns (e perigosos)

- Enviar arquivo confidencial em grupo de WhatsApp

- Compartilhar link “aberto para qualquer pessoa”

- Usar e-mail pessoal para assuntos institucionais

- Deixar documentos salvos sem proteção

- Não verificar quem tem acesso aos arquivos

Resumo simples

Se a informação é importante:

✔ Controle quem pode acessar

✔ Proteja o conteúdo

✔ Use canais seguros

✔ Pense antes de compartilhar

Conclusão

A confidencialidade não depende apenas de sistemas de segurança, mas principalmente do comportamento das pessoas.

Grande parte dos vazamentos ocorre por descuido no compartilhamento, uso de ferramentas inadequadas ou falta de controle de acesso.

Proteger informações é uma responsabilidade de todos.

Pequenas atitudes no dia a dia fazem toda a diferença.

Compartilhar arquivos e informações exige responsabilidade.

Nem todo dado pode ser enviado por qualquer canal. Documentos sensíveis devem ser protegidos, enviados por plataformas seguras e acessados apenas por pessoas autorizadas.

Em ambientes institucionais, o cuidado deve ser redobrado. Informações acadêmicas, pessoais e administrativas precisam ser tratadas com sigilo.

Privacidade não é luxo.

É proteção, direito e responsabilidade. 🔐